NIDSコメンタリー 第385号 2025年7月4日 現代のトロイの木馬——ウクライナの「クモの巣」作戦とドローン運用の技術的側面

- 政策研究部グローバル安全保障研究室主任研究官

- 川村 幸城

はじめに——「クモの巣」作戦の概要

2025年6月1日、ウクライナ保安庁(SBU)は複数のロシア空軍基地に対し、ドローンによる同時多発的な潜入破壊工作「クモの巣」作戦(Operation “ Spiders’ Web”)を実施した。キーウの声明によれば、この攻撃によりロシア空軍の戦略爆撃機Tu-95MSやTu-22M3、早期警戒管制機A-50を含む41機が破壊され、その被害総額は70億ドルにのぼると見積もられた1。これはロシア空軍の戦略爆撃能力の34パーセントに相当するという2。

そうした華々しい戦果もさることながら、世界中を驚かせたのは作戦範囲の壮大さであった。攻撃された4カ所のロシア軍基地には、ウクライナから約1,800キロメートル離れたムルマンスク州のオレーニャ基地や、4,500キロメートル以上も離れたイルクーツク州のベラヤ基地も含まれていた3(図1参照)。

ウクライナのヴォロディミル・ゼレンスキー(Volodymyr Zelensky)大統領は、この計画は1年半以上も前から進められていたと語っている。SBUが公表した概要報告を見ても、その準備の周到さを垣間見ることができる4。その大まかな流れは、次のとおりである。

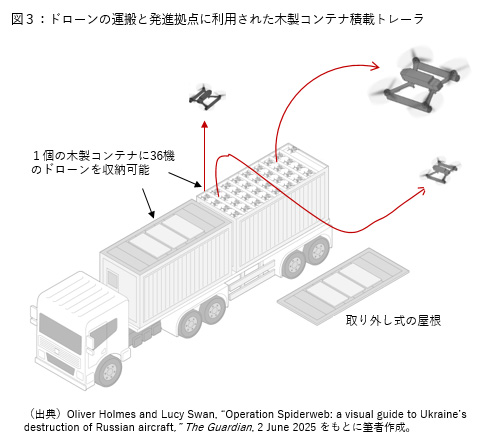

まず作戦で使用する100機以上の小型ドローンやペイロードが極秘の物流ルートを通じて、ロシア国内のチェリャビンスク5にある秘密施設に運び込まれた。そこで攻撃用のドローンが組み立てられ、木製コンテナの天井部に設けた屋根裏部屋に隠された(図2参照)。この木製コンテナを積んだ大型トレーラは、積荷の中身を知らされていない地元のロシア人ドライバーによって攻撃地点であるロシア空軍基地の近傍(それぞれ5~10キロメートル圏内)まで運送された。トレーラが到着すると木製コンテナの開閉式の屋根が遠隔操作で開かれ、そこからドローンが次々と飛び立っていった(図3参照)。その後、そのトレーラ車は自爆した6。

ウクライナはこれまでにもドローンを使ってロシア領内の武器庫や石油精製所などを攻撃してきた。しかし、その範囲は国境から比較的近い地域に限られ、今回のような数千キロメートルも奥深くに位置するロシア領内の基地は、ロシア側にとってみれば直接的な脅威の及ばない、いわば聖域と見なされていたはずである。しかも、今回の作戦に投入された117機のドローンはいずれも一人称視点(FPV)タイプであり、その飛行距離はせいぜい十数キロメートルに限られる。

NATOのピエール・ヴァンディエ(Pierre Vandier)提督はこの作戦を「トロイの木馬」と称し、「トロイの木馬は何千年も前の出来事だが、今日、我々はこの種の戦術が技術的、産業的な創造性によって再発明されているのを目の当たりにしている」と語っている7。はたして、この現代のトロイの木馬は、どのように達成されたのだろうか。

本稿では、SBUが公表した作戦の概要や公開映像を手掛かりに、情報通信技術(ICT)、人工知能(AI)などドローン運用を支えた技術的側面から「クモの巣」作戦の実態に迫ってみたい。

1 SBUが公表した作戦の概要とドローン運用の全体像

「クモの巣」作戦から3日後の6月4日、SBUは作戦の実相を記録した衝撃的な映像を公開した8。映像にはFPVドローンがロシア空軍の戦略爆撃機や輸送機、早期警戒管制機を次々と炎上させる光景が収められていた。特に印象深いのは、ドローンが航空機の燃料タンクや電子制御部の真上にピンポイントで着陸する場面だ。そこはいずれも、わずかな破壊や衝撃を加えれば、機体全体を無力化できる航空機の心臓部と見なされている。

この映像サイトの中で、SBUは作戦の概要を次のように伝えている。

作戦実施中に、自律型人工知能アルゴリズムとオペレータの手動介入を組み合わせた最新の無人航空機(UAV)制御技術が使用された。具体的には、一部の無人航空機は信号の喪失により、事前に計画されたルートに沿って人工知能を使用して作戦を実行するモードに切り替えられた。そして特定された目標に接近し接触すると、弾頭が自動的に起爆した9。

この記述を読むと、「クモの巣」作戦は、人工知能(AI)ベースの航法ソフトウェアを使用し、ドローンが電波障害などにより制御信号を受信できなくなっても事前に計画されたルートに沿って自動操縦され、目標を攻撃できるように設計されていたと推測できる10。

また、この攻撃ではロシア領の後方奥深くを攻撃するために特別に設計されたドローンが使用された。SBUのある情報筋が『キーウ・インディペンデント』紙に語ったところによると、ドローンがもつ特殊な機能により国境の何千キロメートルも後方からドローンをリアルタイムで遠隔操作することができたという11。

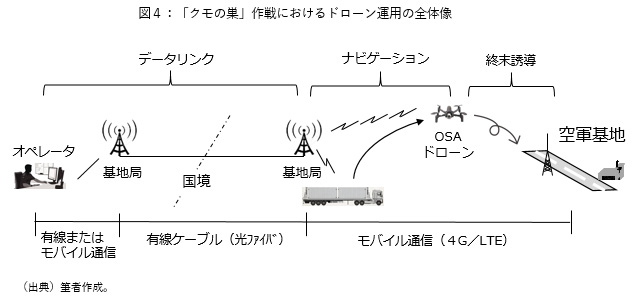

これらを踏まえ、システム面から見たドローン運用の全体像を描いたものが図4である。それは大きく、①ドローンの遠隔操縦システムを支えたデータリンクとナビゲーション、②ドローン本体、③AIによる終末誘導の3つに区分できる。以下では、この区分にしたがって説明したい。

2 ドローンの遠隔操縦システム――データリンクとナビゲーション

(1)データリンク

作戦で使用されたFPVドローンは、ロシア国内のモバイル通信ネットワーク(4G/LTE回線)を経由し、プリインストールされたSIMカードを使用してウクライナ国内から遠隔操作されていた12。イーサネット経由でウェブカメラやモデムと接続されドローンは、この回線を使ってオペレータに位置情報を送信し、オペレータ(ドローン1機ごとに一人13)はドローンに搭載されたカメラから送られてくるビデオ映像をモニターしながら、リアルタイムで遠隔操縦することができた14。

また民間のデータ・トラフィックの中に制御信号を埋め込むことで相手からの探知を困難にし、UART15インターフェイスを介してオペレータは遠隔操縦に必要な制御信号を受信することができた16。

先述したロシア空軍基地の近傍に停車したトレーラの屋根の開閉や、ドローンが発進した直後のコンテナの自爆操作も、これらの通信回線を経由した遠隔制御で行われたと推測される。

(2)ナビゲーション

ドローンのナビゲーションはArduPilotと呼ばれる自動操縦(オートパイロット)ソフトウェアを使ったプラットフォームを使用して行われた。これは3D Robotics社が2009年にリリースしたオープンソースのソフトウェアで、推測航法(デッド・レコニング)(現在の位置、方向、速度に基づいて位置を計算する方法)を採用しているのが特徴だ17。民間では農業、捜索救助、3Dマッピングの作成などの分野で幅広く活用されてきた。

もともとArduPilotには便利な支援機能がついている。第一に、パイロットが次の目的地への移動に集中している間、空中でドローンを安定させる「飛行安定化」機能だ。オペレータは巡航制御(クルーズ・コントロール)モードを使って発進地点から目標地点に至る経路上に複数の中継点(ウェイポイント)を設定することで、ドローンはあらかじめ設定した飛行ルートをたどり、安定した自動操縦を維持することができた18。

第二に、上空でドローンの姿勢を維持する「フェイルセーフ」機能である。この機能はトラフィック信号が遅延したり、干渉や妨害により通信が途絶するような状況が起きた場合に作動する。そしてドローンの高度、速度、方向がロックされ、一定期間、飛行経路を維持することができる19。

このArduPilotを運用することで、SBUは攻撃目標の近傍にオペレータを配置する必要がなくなったばかりでなく、衛星航法に頼らずに済んだ。これまでロシアのGPS妨害に苦しめられてきたウクライナにとって、それに頼ることはリスクが高かったはずだ。代わりに前述した4G/LTE仕様のモバイル通信を利用し、ドローンの離陸、飛行、着陸の指示を送ることができた。仮にデータリンクが途絶えても推測航法を用いた巡航制御やフェイルセーフ機能により墜落を回避することができた。

以上のことから、ArduPilotはミッション成功の可能性を大いに高めたといえる。図5はSBUが公表したビデオクリップである。これを見れば、ドローンがArduPilotを使って操縦されていることが一目でわかる20。

ところで、ウクライナにとってArduPilotの軍事利用は今回が初めてのことではなかった21。たとえば2025年2月にロシア軍が「ババ・ヤーガ」無人偵察機(ウクライナ軍の大型ヘキサコプター)を捕獲したことがあり、その中からスターリンク端末と一緒にArduPilotソフトウェアの残骸を発見していた。ちなみに今回の作戦ではスターリンク回線も使われていなかったと報じられている22。

3 OSA——AI搭載型の国産FPVドローン

(1)OSAの機体・性能

作戦で使われたドローンは、ウクライナのハイテク企業First Contact社が開発したOSAと呼ばれるFPV型無人機であった可能性が高い。ペイロードは最大3.3キログラム、飛行時間は最大15分間程度で、速度は時速150キロメートルの性能を有している23。

一般に戦場で使われるドローンはケーブル類が外部に露出したスケルトン・タイプの構造が多いのに対し、OSAは電子機器や配線が機体の内部に収納され、全体が堅いフレームで覆われている(図6参照)。北極圏やシベリア特有の悪天候に加え、良好とはいえないロシアの道路事情を考えると、OSAのような堅牢な閉鎖構造の躯体をもつ機種の選定は理にかなっていた24。

とはいえ今回の作戦におけるドローン運用の最大の特徴は、遠隔操作でカバーしなければならない距離の長大さにあった。標的とされた基地にはウクライナから1,800キロメートル以上離れたムルマンスクや、4,500キロメートルも離れたイルクーツクの基地も含まれていた。まさに敵領内の最深部だ。そうした遠距離でのドローンの制御能力に対する懸念はウクライナ当局としても相当高かったはずである。

実は、そうした問題を解決するため、SBUはずいぶん前から実験を試みていたようだ。2023年5月、SBUは海上無人艇(USV)「シー・ベイビー」25にFPVドローンを積み込み、そこからドローンを遠隔操縦によって発進させ、クリミア半島の要衝セヴァストポリ近郊にあるロシア軍のカチャ飛行場を攻撃したことがあった。このときSBUは、海上での強風や遠距離通信の遅延など、過酷な環境で起こり得るさまざまなリスクを想定し、実戦を通じて有効な対処法を学んでいたというのだ26。

ところで、どのメディアも今回の作戦を自爆ドローンによる攻撃であったと報じている。いわゆる片道攻撃(ワンウェイ・アタック)であったため、その表現自体は間違っていない。しかし通常の自爆ドローンの攻撃シーン(弾頭を吊り下げ、標的に向かって猛スピードで突入する)と異なり、今回SBUが公開した動画を見ると、まるでヘリコプターのようにゆっくりと標的に向かって降下していくシーンが印象的である。では機体に着陸したあと、一体何が航空機に大炎上をもたらしたのだろうか。

OSAの底部には、図6に示すように着陸用のスキッドが取り付けられていた。ウクライナの防衛専門サイトDefense Express誌は、そのスキッドの内部には焼夷剤を含んだ成形炸薬が埋め込まれていた可能性があると報じている27。成形炸薬とは爆薬を変形させることで、特定の方向に爆発エネルギーを集中させることができる。おそらく今回の作戦では、スキッドを使って機体の脆弱点にピンポイントで降着したあと、機体のフレームを確実に貫通させるために成形炸薬が用いられ、焼夷剤の燃料効果によって公開映像のような大炎上を生み出したものと推測される。

(2)OSAに搭載されたAI対応型コンピュータ

冒頭で紹介したように、SBUは作戦概要の中で「自律型人工知能アルゴリズムとオペレータの手動介入を組み合わせた最新の無人航空機(UAV)制御技術が使用された」と自律型AIに触れているが、それ以上のことは語っていない。はたしてOSAはAI対応型のドローンだったのか。

ウクライナのEuromaidan誌によると、2024年1月の時点でOSAを開発したファースト・コンタクト社はすでにAIを組み込んだ無人機システムの開発を終え、最終テストを開始していたという28。当時、同社のヴァレリー・ボロヴィク(Valerii Borovyl)最高経営責任者(CEO)もDefense Express誌のインタビューで「ターゲットまでのラスト・ワンマイルの(弾頭の)運搬、ターゲットの追跡、AIによるターゲットの選択。それらすべての課題に取り組んでいる」と語り、続けて「AIだけでなく特殊な通信システムも搭載している」と付言していた29。2024年1月といえば「クモの巣」作戦からちょうど1年半前のことであり、OSAがAI搭載ドローンとして機能する時間的余裕は十分にあったといえるだろう30。

OSAにAIが搭載されていたとすれば、当然、ドローンの本体にAI対応型のコンピュータが内蔵されていなければならない。

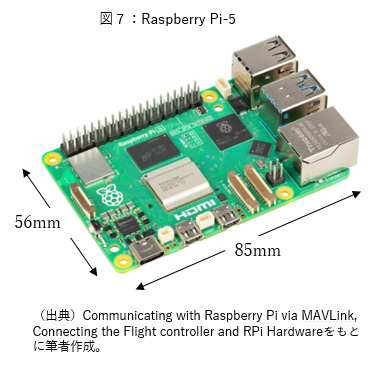

OSAに搭載されていたのはRaspberry Pitという小型コンピュータであったといわれている31。日本では「ラズパイ」という愛称で親しまれているが、これは一枚の電子基板にOSやCPUをはじめ、入出力インターフェイスやコネクタ類を実装したワンボード・マイコンである32。

図7に示すように、サイズは名刺とほぼ同じ大きさの約 85ミリメートル×56ミリメートルであり、重さも 50グラムに至らない。USB 端子からキーボードやマウスを接続し、HDMI 端子からディスプレイに接続すれば、普通のPCと比べても何ら遜色がない。LAN ケーブルを接続すればインターネットも利用可能となり、Wi-Fi や Bluetoothとも接続できる33。

このコンパクト性を活かし、小型ドローンの電力でも十分に稼働させることができ、ドローンの躯体にも簡単に収まる。つまりRaspberry Pitは小型ドローンへの実装に適し、モバイル通信(4G/LTE回線)との接続や遠隔操縦ソフトウェアを扱うのにも十分な処理能力を有していた。

戦略国際問題研究(CSIS)のウクライナの軍用ドローンの専門家であるカテリーナ・ボンダー(Kateryna Bondar)は、コンピュータとデジタルカメラを搭載したハードウェアと、事前に訓練されたAIモデルによって目標を識別するソフトウェアという2つの要素をもつクアッドコプター用モジュールについてレポートの中で詳しく説明している34。その中で、アメリカのAuterion社が開発したSkynode-Sという終末誘導ソリューションが紹介されているが、筆者はこれがOSAに搭載されていたのではないかと推測している35。

4 AIによる終末誘導とターゲティング

(1)ラストマイル・ナビゲーション

ウクライナの戦場では、ドローンの遠隔操縦に必要な通信リンクが電波妨害によって機能不全に陥ると、それを克服するため、あらかじめプログラミングされた目標を自律的に追跡し、攻撃できるAI搭載ドローンが使われている。つまり、目標エリア内に到達し、特定の目標を捕捉したあとは、手動による人間の制御を離れても自力で目標を追跡し、交戦できる無人機だ。このような目標に対する終末段階での自律飛行は、終末誘導(ターミナル・ガイダンス)あるいはラストマイル・ナビゲーションとも呼ばれている36。

「クモの巣」作戦では、この終末誘導にAIが使われた。ロシア軍からの電波妨害もさることながら、今回のような数千キロメートルにおよぶ長距離通信では一定のデータ遅延は避けられない。そうした信号の遅延や途絶が生じた場合に備え、OSAには上述したArduPilotのフェイルセイフ・モードのほかに自律誘導のための人工知能(AI)が搭載されていた。SBUが作戦概要の中で「一部の無人航空機は信号の喪失により、事前に計画されたルートに沿って人工知能を使用して作戦を実行するモードに切り替えられた」と報じていたことはすでに紹介したとおりである。この「切り替えられたモード」こそが、AIを利用した終末誘導だった。

また目標を正確に攻撃するためのターゲティングにもAIが利用されていたと報じられている。ウクライナ当局はドローンが自律的に目標を認識できるAIアルゴリズムを開発し、訓練していたというのである37。それは作戦が行われる1年近くも前のことだった。

(2)データによる訓練

2024年7月、軍事ブロガーの『クラッシュ・レポート』は、ウクライナの諜報機関員がポルタヴァ(ハルキウ州の南に隣接するポルタヴァ州の州都)にある軍事博物館に保管されていた旧ソ連時代の爆撃機や大型輸送機の画像数百枚のデータを使って、機械学習によるAI開発を進めているという記事を掲載した38。博物館の敷地内にはヘリコプター、輸送機、戦闘機に加え、今回標的とされたTu-95MSやTu-22М3、Tu-160も展示されていた39。

図8は作戦が終了した後にSSUが公開した写真の一部である40。もともと、この写真には作戦を指揮したSBUのヴァシル・マリュク(Vasyl Maliuk)長官の姿も一緒に収められており(図8の写真では長官の姿はカットされている)、SBUがこれを準備段階から使用していたことを窺わせる。

写真を見ると、Tu-95MS とTu-22M3の燃料タンク箇所に赤色の×印がマークされている41。これは機体の脆弱部がターゲットとして特定されていたことを示すもので、SBUが公表した記録映像を見れば、OSAドローンがこれらの指定箇所に向けて、吸い寄せられるように降下していく様子を確認できる42。

一般に画像データを用いた機械学習アルゴリズムの開発には、いくつかのステップが踏まれる。最初の段階は、タスクに合わせた適切なAIアルゴリズム・モデルとアーキテクチャが選択される。次の段階はデータの準備である。訓練用データセットを収集し、それをクリーンアップして、選択したAIモデルが認識できる形式に変換される。ここでデータとAIモデルの操作、投入、微調整(ファイン・チューニング)を繰り返すエポック(学習回数)作業が行われる。これはエラーを最小限に抑え、精度を向上させるために最も重要な段階といえるかもしれない。こうしたデータによる訓練が軌道に乗ったと判断されれば、最後に、検証と試験段階に移行する。ターゲットとなる航空機をさまざまな角度から見たり、照明や気象条件を変えたりするなど、これまで見たことのないデータをマシンに提示したとき、訓練されたモデルがどのように機能するかを検証する。

AIモデルが実装されるまでの間、おそらく、このような作業プロセスが続けられたものと思われる。

5 ドローン攻撃の映像と技術面からの検証

作戦から1週間が経過した6月8日、SBUはウクライナのドローンがロシアのTu-22M3を攻撃するまでの一連の行動を記録した貴重な映像を公開した43。この映像の解説を同日付のDefense Express誌が行っているので、それを紹介しながら、これまで述べてきた技術的側面の一端を検証してみたい44。

SBUが公開したのは、イルクーツク州ベラヤ空軍基地に対するドローン攻撃を描いたビデオだ。トレーラから発進したドローンは一斉に飛び立つことなく、1機また1機と順番に飛び立っている。この方法が選ばれた理由として、ドローンの遠隔操縦に現地のモバイル・ネットワークを利用していたことが挙げられる。なぜなら、使用できるインターネット接続の帯域幅が制限されるため、数十機の同時攻撃はいかにもリスクが高かったからだ。

次にターゲットまでの飛行時間である。映像からは、トレーラから飛び立ったOSAドローンがベラヤ基地まで到着するのに6分の時間を要していることがわかる。OSAを積んだトレーラが駐車していた地元のカフェから基地までの距離は約6キロメートルであるため、このときのドローンの時速は約60キロメートルの計算だ(図9参照)。前にも紹介したようにOSAは最大時速150キロメートルであることを考えると、かなり速度が抑えられていることがわかる。

速度の抑制にはペイロード重量が影響していることは間違いないが、映像から見てとれるのは横からの強い風だ(ビデオの中で、炎上するロシア空軍機から立ち上る煙が大きく横になびいているのを確認できる)。強風はドローンの操作を難しくするだけでなく、目標地点に至るまでの飛行時間を長くし、バッテリーを急速に消耗させる。風に逆らって飛行を試みると、ミッション遂行に充てる時間が大幅に削られてしまうのだ。

Defense Express誌によると、好天時におけるOSAのバッテリー持続時間は最大15分間といわれている。そうするとウクライナから遠隔操縦するオペレータには、ロシア軍基地に到着した後の攻撃時間がわずか9分間しか残されていなかった計算になる。このようにFPVドローンが滑走路付近に展開するロシアの戦略爆撃機を攻撃するのに使える時間は相当に限られていたことが理解できる。

むろん「クモの巣」作戦で、一人ひとりのオペレータが実際にどのような操作を行っていたかについては知るすべがない。しかし強風の中、数千キロメートル離れた場所からロシアのモバイル・インターネット経由でドローンを制御し、航空機の最も脆弱な部位をピンポイントで攻撃することは至難の業だ。2~3秒の信号遅延、厳しい気象条件、敵からの探知や電波妨害そして反撃のリスクといったプレッシャーに直面しながら、オペレータはそれらの変化要因に素早く対応しなければならなかった。これにオペレータ自身の操縦ミスという潜在的リスクを考えあわせると、ウクライナ側にとってAIを活用した自律誘導への魅力は相当に高かったはずだ。つまりAIによる誘導機能は、不確実性に満ちた遠隔地からのミッションを確実に遂行するうえで不可欠なバックアップ手段であったともいえる45。

これまで論じてきた「クモの巣」作戦におけるドローン運用の技術面を要約すると、次のようになる。

-

データリンク

ロシア国内の4G/LTEモバイル・ネットワークを活用し、ドローンとの長大な遠隔地通信を確保 -

ナビゲーション

オープンソースの自動操縦ソフトウェアArduPilotを活用し、トラフィックの遅延や信号喪失のもとでも安定した飛行を維持 -

ドローン本体

自律的な終末誘導機能を備えたAI搭載型のFPVドローンOSAを使用 -

ターゲティング

AIアルゴリズムを活用し、終末段階で機体構造の脆弱点に対する精密打撃を追求

6 おわりに

コードネーム「クモの巣」と呼ばれたこの作戦は、ウクライナの攻撃力が及ばないと考えられていたロシアの最深部までをカバーしていたことから名付けられたといわれている46。その壮大な巣(ウェブ)を張り巡らせることができたのはオープンソースの遠隔操作プラットフォーム、4G/LTE通信ネットワークなどのICT技術と、自律誘導を可能にするAI技術を効果的に組み合わせたからにほかならない。

6月13日、イスラエル軍がイランに対して大規模な軍事作戦を開始した。イスラエルが本格的な空爆を開始する前にイラン軍の防空システムを無力化したのは、どうやら事前にイラン国内に密輸されたドローン部隊であったらしい47。ある報道では、ウクライナがイスラエルと緊密に情報交換をしていたとも指摘されている48。両者に共通していえるのは、わずか数千ドルのアセットで、数億から数十億ドル規模の損害を相手に与えることができたという点だ。シベリアやテヘラン上空など、これまで作戦の範囲外と考えられてきた地域へのアクセスも可能にした。こうした高い費用対効果とアクセス可能性は、今後、国家のみならず非国家主体にとっても魅力的な選択肢となり得る。

ArduPilotの開発者であるクリス・アンダーソン(Chris Anderson)は、「クモの巣」作戦が実行された日にSNSに投稿し、「私が制作したArduPilotがこうしてロシア空軍の相当な戦力を破壊している。クレイジーだ」49と書いている。それを可能にしたのは、世界中に張り巡らされているインターネット、モバイル通信ネットワークや基地局などのICTインフラである。

私たちはスマートフォンさえあれば、世界中のどこからでも、どこへでも通信できる利便性を享受しているが、それと同じように、小型コンピュータとSIMカードを内蔵した小型ドローンは、それが隠密裏に運び込まれさえすれば、どこからでも、どこへでも破壊工作に利用できる。「クモの巣」作戦とイスラエルによる特殊工作は、そうした新しい現実を私たちに突き付けているように感じられる。

ハイテク技術を駆使して世界中を驚嘆させた「クモの巣」作戦。この現代版「トロイの木馬」は数千年の時を超え、ICTやAIという現代テクノロジーの衣をまとって私たちの目の前に立ち現れつつある。

Profile

- 川村 幸城

- 政策研究部グローバル安全保障研究室主任研究官

- 専門分野:

新領域と現代紛争